Il est vital de protéger votre identité.

Qu’est-ce que l’hameçonnage?

L’hameçonnage consiste à tromper un titulaire de compte en ligne en se faisant passer par une entreprise ou un utilisateur légitime. L’hameçonnage réussit quand le message, le fichier ou le lien est ouvert.

Les logiciels utilisés pour l’hameçonnage sont aussi appelés des logiciels malveillants, des chevaux de Troie ou des virus. Les canaux d’hameçonnage vont des sites Web malveillants au pourriel.

Comment savoir que je suis victime d’un hameçonnage?

Vous ne le saurez peut-être jamais. Dans les cas graves, des mois peuvent s’écouler avant que vous vous rendiez compte que votre compte a été compromis.

Comment prévenir l’hameçonnage?

Il suffit de ne pas :

visiter des sites que vous ne connaissez pas

ouvrir des fichiers que vous ne connaissez pas

ouvrir des formulaires que vous ne connaissez pas

répondre à des messages électroniques suspects

Vérifiez toujours l’adresse de l’expéditeur et non pas son nom, si le message semble douteux ou si la demande concerne des renseignements délicats.

Comment se produit l’hameçonnage?

L’hameçonnage peut réussir quand vous :

- cliquez sur un lien et divulguez vos données personnelles. Nous appelons cela une tentative d’hameçonnage trompeur.

- cliquez sur un lien (simplement cela!) – Un site Web peut être frauduleux (même s’il offre quelque chose de très bien) et devenir un piège pour acquérir vos renseignements. Nous appelons cela l’hameçonnage par moteur de recherche.

- ouvrez un fichier étranger. Nous appelons cela de l’hameçonnage par logiciel malveillant.

- naviguez dans un site malveillant où le logiciel malveillant suivra désormais votre trace. Nous appelons cela un enregistreur de touche ou d’écran.

- recevez un message contextuel pour modifier la configuration de votre ordinateur (p. ex., autoriser les fenêtres contextuelles). Nous appelons cela une reconfiguration de système.

- recevez un appel d’une personne qui prétend être un collègue ou un superviseur et vous demande d’effectuer une transaction financière ou autre.

- recevez un appel d’une personne qui vous suggère d’accéder à un site Web pour obtenir un prix, ou prétend appartenir à une entreprise (non légitime). Nous appelons cela de l’hameçonnage téléphonique.

Soyez un pro de l’hameçonnage et non pas un appât !

Indices permettant de détecter un message frauduleux

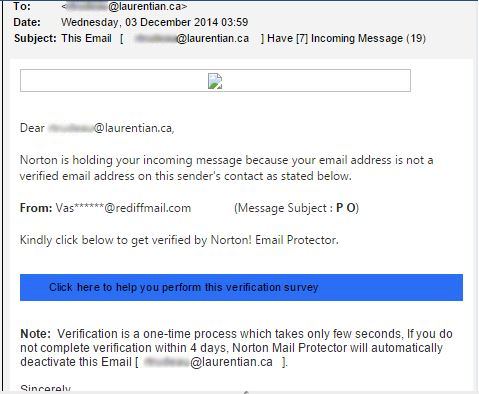

À première vue, le message semble venir d’un utilisateur légitime, mais en le lisant, il devient louche…

- « Vous avez refusé… »

Indice : Les mises à jour de comptes s’effectuent uniquement par l’entremise des RH ou du Secrétariat général. - « … mettez votre boîte à lettres à jour … »

Indice : Les mises à jour de comptes s’effectuent uniquement par l’entremise des RH ou du Secrétariat général. - Le lien (le domaine http://forms3.createonlineforms.com) n’est pas un domaine de la Laurentienne.

Indice 1 : Les domaines de la Laurentienne commencent par https (s = sécurisé).

Indice 2 : La Laurentienne possède les domaines suivants : laurentian.ca, laurentienne.ca, lul.ca. Un préfixe avant le domaine, comme www3 ou sspr est convenable si les derniers caractères du domaine (avant la première « / ») sont « .ca ».

Exemples de bons et de mauvais domaines :

sspr.laurentian.ca = Bon

laurentian.sspr.ca = Mauvais

Par hameçonnage, un rançongiciel peut encoder vos données à votre insu

et les débloquer uniquement si vous payez une rançon.

Qu’est-ce qu’un rançongiciel?

Un rançongiciel est un type de logiciel malveillant conçu pour bloquer l’accès à des fichiers de données ou à un ordinateur en encodant les données jusqu’à ce qu’une somme d’argent soit versée (une rançon!)

Un rançongiciel a un effet horrible parce que si vous n’avez pas de sauvegarde, vous ne pourrez pas accéder à vos données tant que vous n’aurez pas payé la rançon, et que le pirate vous fournit la clé de décodage.

Un rançongiciel peut identifier toutes les données de votre ordinateur et dans l’entrepôt en réseau!

Le Service de TI peut vous aider à récupérer vos fichiers uniquement s’il en existe une sauvegarde effectuée avant l’encodage.

Comment se débarrasser d’un rançongiciel?

Vous avez seulement deux options :

- Approuvée par la Laurentienne : supprimez vos fichiers infectés et remplacez-les par des fichiers sauvegardés

- Non approuvée par la Laurentienne : payer la rançon. À noter que l’UL ne rembourse pas ce type de paiement.

Données perdues ou volées

Si votre ordinateur, votre appareil mobile ou vos données sont perdus ou volés, vous devez communiquer immédiatement avec le Service de la TI de la Laurentienne au poste 2200 ou avec le DPI au poste 2277.

À ce moment, on vous demandera ce qui suit :

- De cataloguer les données manquantes, comme les types de données, les types de champs confidentiels contenus dans les données, l’éventail des données manquantes (étudiants de 1re année, numéros de compte commençant et se terminant par…)

- Qui pourrait avoir les données manquantes et comment on peut les utiliser.

- L’heure et le lieu de l’incident.

- De produire si possible une copie des renseignements manquants (provenant de la sauvegarde ou d’ailleurs).

- De réinitialiser votre mot de passe de la Laurentienne.

Étape simple = immense impact

Enregistreurs de frappe

Des périphériques matériels appelés enregistreurs de frappe peuvent capter la frappe des touches d’un ordinateur,

Nous vous suggérons d’inspecter votre ordinateur de bureau afin de déterminer si un enregistreur de frappe y est branché. Le dispositif peut prendre n’importe quelles forme ou couleur, mais s’apparente à un simple connecteur reliant le câble du clavier de l’ordinateur à un port USB.

Étant donné que l’installation d’un enregistreur de frappe sur un ordinateur de bureau public ne prend que quelques secondes, vous devriez régulièrement tenter de repérer tout dispositif suspect ou simple connecteur reliant le câble du clavier à un port USB. L’enregistreur de frappe peut prendre n’importe quelles forme ou couleur et peut être installé sur n’importe quel type d’ordinateur (PC, Mac, etc.).

Si vous trouvez un enregistreur de frappe matériel sur un ordinateur de bureau à l’Université, veuillez en aviser la TI immédatement.

Clé USB de l’étranger

Il est interdit de connecter une clé USB ou un dispositif amovible de l’étranger sur votre ordinateur de l’UL, surtout si elle provient d’une personne inconnue. Il est établi que 45 % des clés USB de l’étranger sont une source d’attaque.